本实用新型公开了一种个人隐私信息安全防护套装,其包括包装盒、第一垫层、多功能信息安全防护包、具有加密功能的U盘、手持式 GPS 信号屏蔽器和无线窃听窃视探测器。本实用新型的个人隐私信息安全防护套装包括多功能信息安全防护包、具有加密功能的U盘、手持式 GPS信号屏蔽器和无线窃听窃视探测器,并将这些设备放置于同一个包装盒内,当消费者需要对自身的信息安全进行防护时,其可以通过购买该套装一次性地实现了不同设备的购买,方便了使用者购买这些设备。

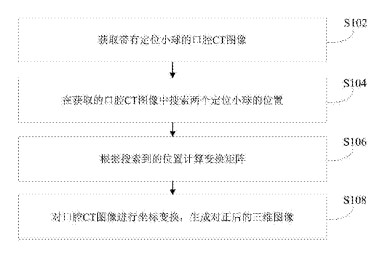

本发明提供了一种三维头颅图像对正方法及装置,应用于口腔CT,该方法包括:获取带有定位小球的口腔CT图像;在获取的所述口腔CT图像中搜索两个定位小球的位置;根据搜索到的所述位置计算变换矩阵;对所述口腔CT图像进行坐标变换,生成对正后的三维图像。通过本发明,提高了三维头颅图像对正的准确性和便捷性。

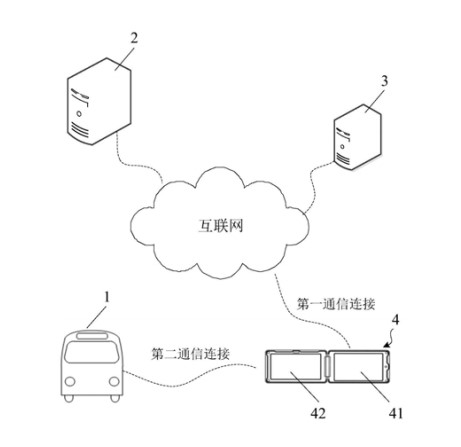

本申请公开了一种汽车教学平板电脑和系统,以实现汽车教学的教学实训一体化,以及实现实训和考核一体化,提高学习效率和教学效果的目的。本申请实施例提供一种汽车教学平板电脑,包括第一设备和第二设备,第一设备和第二设备的一端铰接;第一设备配置有第一操作系统和第一网络模块,第二设备配置有第二操作系统和第二网络模块;第一设备响应外部操作生成第一控制指令或第二控制指令,第一控制指令用于考题下载和/或在线答题,第二控制指令用于生成判卷结果;第二设备响应外部操作生成第三控制指令或第四控制指令,第三控制指令用于故障设置、故障分析和/或故障检测,第四控制指令用于对应第一控制指令的结果进行故障分析和/或故障检测。

公开了一种数据控制方法和数据控制系统,故障终端根据服务器转发的第一用户终端的故障设置指令模拟生成相应的故障并生成反馈信息,将反馈信息通过服务器转发给第一用户终端,然后再根据服务器转发的第二用户终端的故障测量指令测量对应汽车线路的数据信息,并将测量后的数据信息通过服务器转发给第二用户终端,以使得第二用户终端确认所述汽车线路的状态。本发明实施例通过无线数据通讯的方式可以模拟汽车不同线路的故障并实现对不同线路故障的检测,由此可以使得维修人员可以快速准确掌握各类线路故障问题,提高快速查找故障的水平,达到汽车教学的目的。

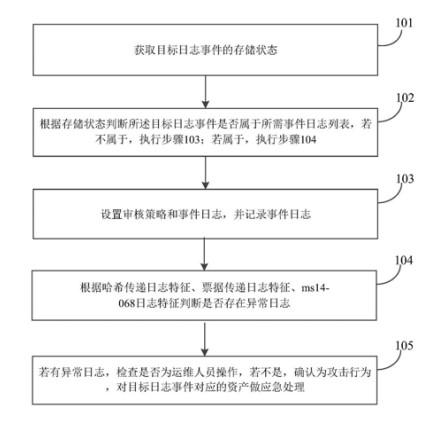

本申请实施例公开了基于windows日志对域用户登录认证异常的检测方法及系统,通过获取目标日志事件的存储状态;根据存储状态判断所述目标日志事件是否属于所需事件日志列表;所述所需事件日志列表包括创建计划任务事件、清除事件日志、登录成功事件、登录失败事件、TGT请求事件、ST请求事件、NTLM认证事件和权限分配事件;设置审核策略和事件日志,并记录事件日志;根据哈希传递日志特征、票据传递日志特征、ms14 068日志特征判断是否存在异常日志;若有异常日志,检查是否为运维人员操作,若不是,确认为攻击行为,对目标日志事件对应的资产做应急处理。从而实现更灵活、更高效、更精准的对基于windows日志对域用户登录认证异常进行检测。

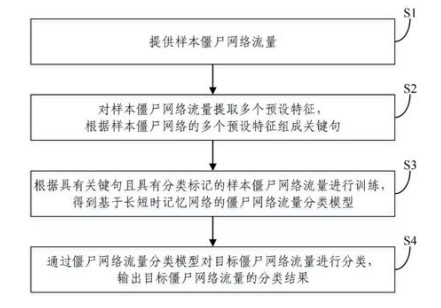

本发明实施例公开了僵尸网络流量的分类方法、装置和电子设备,该分类方法包括:提供样本僵尸网络流量;对所述样本僵尸网络流量提取多个预设特征,根据所述样本僵尸网络的多个预设特征组成关键句;根据具有关键句且具有分类标记的样本僵尸网络流量进行训练,得到基于长短时记忆网络的僵尸网络流量分类模型;通过所述僵尸网络流量分类模型对目标僵尸网络流量进行分类,输出所述目标僵尸网络流量的分类结果。本发明采用多分类模型,可以将其流量按照其所属家族进行分类。本发明基于数据包级别的流量分类,从而大大提高分类的正确率。

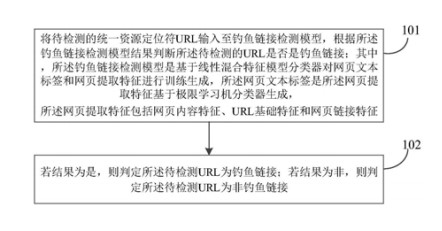

本申请实施例公开了一种钓鱼链接检测方法和系统,通过将待检测的统一资源定位符URL输入至钓鱼链接检测模型,根据所述钓鱼链接检测模型结果判断所述待检测的URL是否是钓鱼链接;其中,所述钓鱼链接检测模型是基于线性混合特征模型分类器对网页文本标签和网页提取特征进行训练生成,所述网页文本标签是所述网页提取特征基于极限学习机分类器生成,所述网页提取特征包括网页内容特征、URL基础特征和网页链接特征;若结果为是,则判定所述待检测URL为钓鱼链接;若结果为非,则判定所述待检测URL为非钓鱼链接。可以精确检测出钓鱼链接。

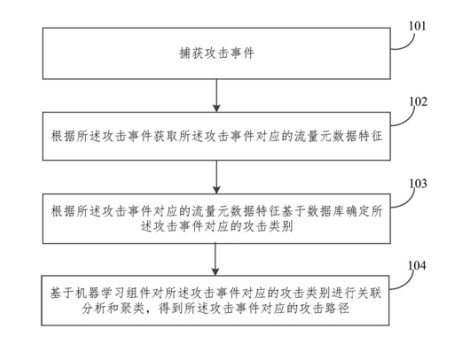

本申请实施例公开了一种内网渗透过程还原方法和系统,通过捕获攻击事件;根据所述攻击事件获取所述攻击事件对应的流量元数据特征;根据所述攻击事件对应的流量元数据特征基于数据库确定所述攻击事件对应的攻击类别;进一步,基于机器学习组件对所述攻击事件对应的攻击类别进行关联分析和聚类,得到所述攻击事件对应的攻击路径。实现了攻击过程的还原,为防止网络入侵技术提供重要依据。