本发明涉及一种基于网络通信的视频文件检索系统,设置在机动车内,所述检索系统包括AT89C51单片机、语音识别设备、图像检测设备和网络检索设备。通过本发明,能够根据驾驶员的语音和情绪自动从互联网上下载合适的视频文件进行播放,提高了机动车电子通信系统的智能化水平。

本发明涉及一种笔记本终端设备的安全认证方法及系统。该方法包括引入假名保证笔记本终端的身份安全性,并且笔记本终端认证完成后,都会更新秘密参数,保证了认证的安全性。笔记本终端设备通过向服务器进行注册生成对应的秘密参数和PUF秘密值,然后通过三因素认证方式并且引入双线性映射算法和PUF进行加密,这种方式的加密可以达到更高的安全级别。并且该方法是基于秘密值以及更新的秘密值生成的会话密钥,会话密钥分别由笔记本终端设备和服务器生成,这样既保证了会话密钥的安全性,又可以解决会话密钥前后向安全性的问题。本发明能够提高笔记本终端设备通信的安全性,保证用于的隐私安全。

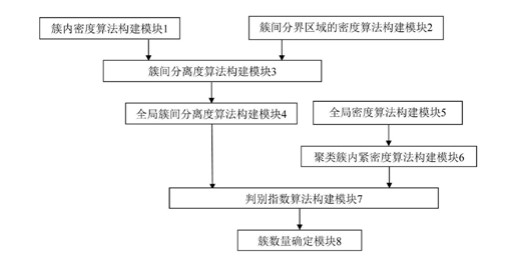

发明实施例公开了一种聚类算法中簇数量确定方法、系统、设备及存储介质,本发明实施例根据数据的分布特点构建出判别指数算法,通过判别指数算法建立簇数量与判别指数的关系,取判别指数最小时对应的簇数量作为确定的簇数量,克服了传统聚类算法需要手工指定或者经验指定簇数量的随意性的问题,提升了聚类的效果;与已有的考虑数据分布轮廓系数方法和肘部法相比,确定簇数量过程中更加充分地考虑了数据集数据分布的特点,使聚类效果更好。

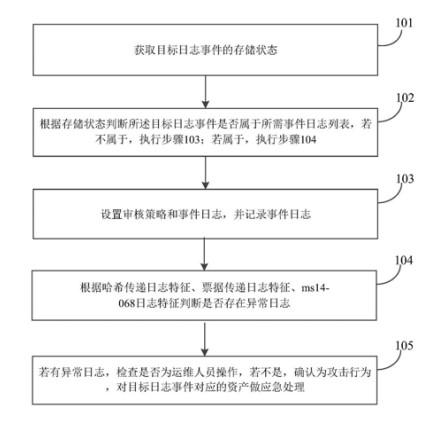

本申请实施例公开了基于windows日志对域用户登录认证异常的检测方法及系统,通过获取目标日志事件的存储状态;根据存储状态判断所述目标日志事件是否属于所需事件日志列表;所述所需事件日志列表包括创建计划任务事件、清除事件日志、登录成功事件、登录失败事件、TGT请求事件、ST请求事件、NTLM认证事件和权限分配事件;设置审核策略和事件日志,并记录事件日志;根据哈希传递日志特征、票据传递日志特征、ms14 068日志特征判断是否存在异常日志;若有异常日志,检查是否为运维人员操作,若不是,确认为攻击行为,对目标日志事件对应的资产做应急处理。从而实现更灵活、更高效、更精准的对基于windows日志对域用户登录认证异常进行检测。

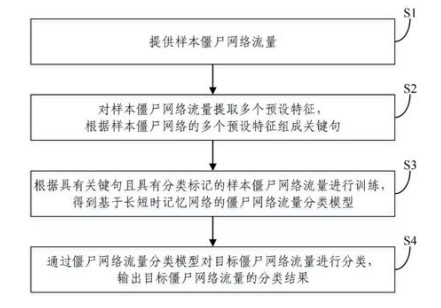

本发明实施例公开了僵尸网络流量的分类方法、装置和电子设备,该分类方法包括:提供样本僵尸网络流量;对所述样本僵尸网络流量提取多个预设特征,根据所述样本僵尸网络的多个预设特征组成关键句;根据具有关键句且具有分类标记的样本僵尸网络流量进行训练,得到基于长短时记忆网络的僵尸网络流量分类模型;通过所述僵尸网络流量分类模型对目标僵尸网络流量进行分类,输出所述目标僵尸网络流量的分类结果。本发明采用多分类模型,可以将其流量按照其所属家族进行分类。本发明基于数据包级别的流量分类,从而大大提高分类的正确率。

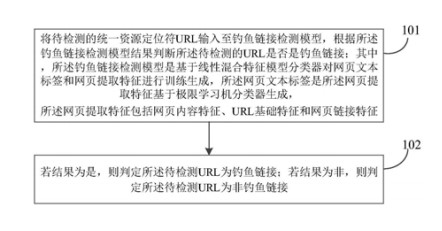

本申请实施例公开了一种钓鱼链接检测方法和系统,通过将待检测的统一资源定位符URL输入至钓鱼链接检测模型,根据所述钓鱼链接检测模型结果判断所述待检测的URL是否是钓鱼链接;其中,所述钓鱼链接检测模型是基于线性混合特征模型分类器对网页文本标签和网页提取特征进行训练生成,所述网页文本标签是所述网页提取特征基于极限学习机分类器生成,所述网页提取特征包括网页内容特征、URL基础特征和网页链接特征;若结果为是,则判定所述待检测URL为钓鱼链接;若结果为非,则判定所述待检测URL为非钓鱼链接。可以精确检测出钓鱼链接。

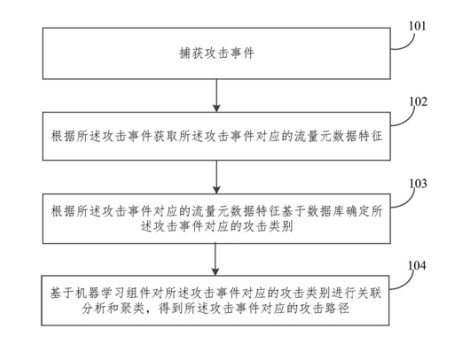

本申请实施例公开了一种内网渗透过程还原方法和系统,通过捕获攻击事件;根据所述攻击事件获取所述攻击事件对应的流量元数据特征;根据所述攻击事件对应的流量元数据特征基于数据库确定所述攻击事件对应的攻击类别;进一步,基于机器学习组件对所述攻击事件对应的攻击类别进行关联分析和聚类,得到所述攻击事件对应的攻击路径。实现了攻击过程的还原,为防止网络入侵技术提供重要依据。

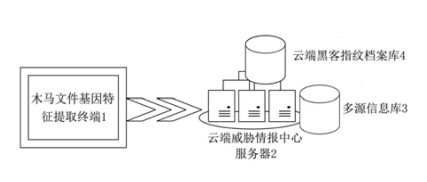

本发明公开了一种木马文件溯源方法、系统及设备,通过三因子模型分析从多角度、多形态、多层次刻画了木马文件的基因特征,为木马文件溯源提供了更全面、更精准的木马指纹数据,提高了木马文件的分析、识别能力,为木马文件溯源提供了更完备的数据资源。并且与云端黑客指纹档案库联动,能够结合黑客组织的行为习惯,进行木马文件的关联与溯源,拓展了木马文件的分析维度,能够识别隐藏更深、设计更巧的木马文件并溯源。另外,采用多源数据综合评判的木马文件溯源方法,真正实现了多源数据的融合、关联与应用,能够识别高级别、复杂木马样本,具备更精准的判定和溯源能力。